עם יציאתם לשוק של הדורות המתקדמים של מעבדים, יש למהנדס מערכות VPX יכולת בחירה רבה של מגוון אופציות של מחשבי COTS לצורך תכנון המערכת שלו. בתוכם נמצא מגוון רחב של מעבדי אמבדד של אינטל כולל core i7 עם גמישות של פריפריאלים וגרפיקה וגם מעבד מובייל חדש XEON-D שנותן כוח אדיר של מעבד server class עם הרבה ליבות. יחד עם זאת, לא כל הכרטיסים שמכילים מעבד זהה שווים ביכולתם. לאחרונה, חברות כגון ABACO החלו לכתוב את החוקים מחדש והחלו לתכנן אסטרטגיה של בטחון מידע שמיועד להכניס פונקציות חדשות של בטחון מידע בכרטיסי VPX החדשים שלהם.

בעידן החדש של איומי סייבר שמתגברים מיום ליום יש צורך קריטי לאבטח את מערכות המידע והתקשורת שבינהם כדי להבטיח את הצלחת המשימה. יש צורך להגן על שלמות ופרטיות המידע תוך כדי עיבוד, שידור ואחסון הנתונים. הניהול האסטרטגי של מערכות אלו מכונה . בלב מערכת מאובטחת יש בסיס מידע מהימן מבוסס על הרבה שכבות של הגנת אנטי טמפר שכוללת הגנה שכבתית על החומרה, הקושחה והתוכנה.

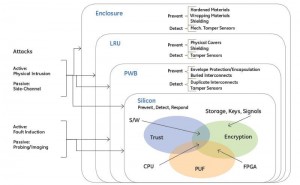

איור 1: ההגנה האולטימטיבית מבוססת על אסטרטגיה רב שכבתית

למה צריכים אסטרטגיית בטחון מידע?

בשנת 2001 מטוס ביון EP-3E של חיל הים האמריקאי, נאלץ לנחות באי חיינן שבסין. החיילים על המטוס ניסו להשמיד פיזית את כל הציוד האלקטרוני המסווג עם גרזנים. למרבה הצער, הם לא הצליחו להשמיד את הכל והסינים גילו מידע רב לגבי יכולת הביון ואיסוף המידע של האמריקאים. מאז, האמריקאים ושותפיהם החלו לחפש דרכים לאבטח את המידע האלקטרוני כדי למחוק ולהשמיד את כל התוכנות המסווגת והמידע הרגיש כאשר המערכת נופלת בידי אויב.

בטחון מידע ואנטי טמפר היו תמיד בראש סדר העדיפויות של מערכות בטחון ישראליות, מהנדס המערכת הישראלי נדרש לתכנן את מנגנוני הבטחון לבד מכיוון שהכרטיסים הקיימים בשוק לא כללו פונקציות בטחוניות. בזמנו הצפנה של המידע היתה המרכיב העיקרי בתכנון המערכת. מחיקת מפתח ההצפנה היתה הדרך להגן על המידע שבמערכת, אך זה החזיק מעמד רק לזמן קצר עד שהאויב הצליח לפענח את מפתח ההצפנה. אבל הצפנה בלבד אינה מספיקה היום כדי להתמודד עם איומי סייבר המתקדמים של ימינו.

הגנת אנטי טמפר – שלושת המרכיבים העיקריים: מניעה, גילוי ותגובה

תוקף פוטנציאלי שואף להשיג מידע ממערכות מאובטחות. ההתקפות יכולות להיות פסיביות או אקטיביות, התקפה פסיבית כוללת ניתוח ערוץ מידע צדדי שכוללת מידע כגון: תזמון, צריכת זרם חשמלי או דליפה אלקטרומגנטית וגם גשוש או צילום רכיבים. מתקפות אקטיביות כוללות חדירה פיזית ושינוי של חומרה, שיבוש אותות שגורם לנפילת המערכת, תקיפת פרוטוקולים של תוכנה או תוכנות זדוניות.

מניעה

באופן אידיאלי, הגנת אנטי טמפר הייתה מונעת את כל התקיפות, אבל במקרים שבהם התקיפה היא מורכבת יותר הגנת אנטי טמפר מעכבת את התוקף מלהשיג את המידע הקריטי בתקווה שעיכוב ארוך מספיק יהפוך את המידע הרגיש לבלתי שמיש. לדוגמא: עטיפה וסיכוך של הכרטיס, ציפוי רכיבים בחומר אפוקסי והצפנה על כל קווי המידע.

גילוי איומים

הגנות אנטי טמפר אמורים גם לגלות איומים על המערכת ויכולים למנוע אותם בצורה אקטיבית או פסיבית. רשתות מיוחדות שמגלות נגיעה, חיישני פריצה דלי הספק או ללא הספק יכולים לאותת למערכת על פריצה פיזית.פונקציות תוכנתיות מיוחדות שמורכבות על הרכיב ושלא ניתן לשכפל אותן מאפשרות לזהות שינוי כלשהוא ברכיבי הכרטיס (תכנון מחדש או החלפת הרכיב) דרך מנגנון אימות האותות האוטומטי.ביצוע מהימן מגלה ומונע הפעלה של תוכנה וקושחה שהאויב החדיר לתוך המערכת.

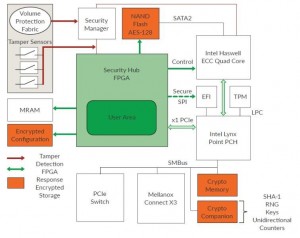

איור 2: דוגמא של כרטיס SBC עם Security Hub שניתן לתכנון על ידי הלקוח

תגובה

כאשר איום מתגלה, מערכת ההגנה יכולה להגיב בצורה אקטיבית על ידי השמדה עצמית של המרכיבים העיקריים.מחיקת כל הזכרונות, סגירת ערוצי תקשורת, מחיקת מפתחות הצפנה ולעיתים שריפה פיזית של הרכיבים על ידי זרם גבוה או הפעלת חומר נפץ. ההגנה האולטימטיבית של בטחון מידע מסתמכת על אסטרטגיה רב שכבתית שמתחילה ברמת הרכיב דרך רמת הלוח והכרטיס המורכב וכלה במערכת הכוללת כולל התוכנה כפי שמתואר בתמונה מס’ 1.

ברמת הרכיב, חברת אינטל הגדילה את התמיכה בפונקציות לאבטחת מידע במיוחד בדור השישי של מעבדי Skylake. מעבדים אלו כוללים מגוון רחב של פונקציות כגון: Intel’s Truted Execution Technology (TXT), Intel Virtualization Technology (VT-x/VT-d), Intel’s extended AES cryptography .

ומנגנון הגנה חדש לאתחול מערכות כגון BIOS Guard and Boot Guard.

הייחודיות בהגנות AT ברמת הכרטיס

כמו שהצפנה לבדה, כבר לא מספיקה ברמת ההגנה על המידע במערכת, כך גם ברמת הכרטיס לא ניתן להסתמך בלבד על פונקציות שכלולות במעבד. יצרני SBC נדרשים לספק יותר מנגנוני הגנה מסוג AT כדי להבטיח אבטחת מידע ברמה גבוהה ומלאה. באסטרטגיית בטחון מידע של חברת ABACO נוספו פונקציות רבות ברמת הכרטיס לטובת אבטחת מידע כגון: מניעת גישה לנקודות בדיקה על גבי הכרטיס, מוליכים של זכרונות, סיגנלים של JTAG, סיגנל שעון ומניעת החלפה פיזית וצריבה של רכיבי זכרון פלאש. חברת ABACO, הוסיפה גם Built In Tet ופונקציות מיוחדות ברמת ה UEFI BIOS. כרטיסי SBC בדרך כלל מורכבים מהרבה רכיבי זכרון פיזיים כגון: NVRAM, MRAM, SPI Flash, SSD וזכרונות פלאש, היכולת למחוק את המידע על ידי שימוש בפונקציה ברמת UEFI BIOS היא קריטית מאוד. הפונקציה יכולה להיות אוטומטית או מופעלת על ידי אירוע פריצה ספציפי. פונקציה כזו יכלה להיות שימושית מאוד כדי למחוק את כל המידע הרגיש באירוע מטוס הביון EP-3E של חיל הים האמריקאי. ה-UEFI תומך באופן מלא ב-TPM שנותנת יכולת ליצר מפתחות הצפנה, לשמור אותם ולהגדיר את אופן השימוש בהם.

אבל אני רוצה לתכנן את אסטרטגיית אבטחת המידע שלי

באופן טבעי, פתרונות מן המדף הם טובים אבל מה שאנו באמת רוצים הוא יכולת להתאים את אסטרטגית בטחון המידע שלנו לכל פרויקט באופן ייחודי עם אלגוריתמים מסווגים. מסיבה זו, חברת ABACO, הוסיפו רכיב FPGA לכרטיסי VPX שלהם, שנותנת פלטפורמה מצויינת כדי ליישם ‘Security Hub’ שעל סמך זה ניתן לבנות, להתאים וליישם מערכת הגנת AT מלאה. רכיב FPGA SmartFusion2 של חברת Microsemi מבוסס פלאש ומוקשח על ידי היצרן בעל רשימה מרשימה של פונקציות אבטחת מידע כוללת:AT ו-PUF שהם כלים יעילים לייצור מפתחות הצפנה. מכיוון שכל ה-I/O עוברים דרך רכיב ה-FPGA הלקוח יכול ליישם קומבינציה אפקטיבית של הגנה AT אקטיבית ופסיבית כפי שתארנו לעיל. פונקציות פסיביות כוללות גילוי אירועי IPMI, חיישנים חיצוניים, timers and watchdogs. פונקציות אקטיביות כוללות סגירת פורטים של USB, איטרנט וסירייאלים, ניתוק של PCIe וקווי GPIOs. רכיב משוכלל זה מכיל מספיק מקום לתכנון על ידי הלקוח כדי להבטיח אפשרות גדילה והוספת פונקציות נוספות בעתיד.

לסיכום

בעולם המורכב והמסוכן של איומי סייבר, אבטחת מידע ומנגנוני אנטי טמפר משחקים תפקיד מרכזי באסטרטגיית הגנה של מערכות משובצות מחשב צבאיות. אסטרטגיה מלאה צריכה לספק הגנה רב שכבתית הכוללת מניעה גילוי ותגובה לארועי פריצת סייבר. בחירה מוצלחת של מוצר מדף יחד עם אפשרות להתאמה אישית מורידה את העלויות בהקמה של מערכת כזו וגם לא חושפת את האלגוריתמים המסווגים ומידע רגיש של הלקוח. חברת ABACO היא ספק מוביל שעונה על הדרישות המורכבות האלו וכבר מוסיפה פונקציות הגנה מתקדמות לכרטיסי ו- כדי לעזור ללקוח להתמודד עם אתגרי הסייבר המורכבים.

חברת אדקו היא הנציגה של

ABACO בישראל.