בשנת 1981, הוכרז המחשב האישי הראשון. 5 שנים בלבד נהנו משתמשיו מתחושת בטחון, עד אשר בשנת 1986 נולד הוירוס הראשון בפקיסטן ויצא למסע חובק עולם. עשרים ושמונה שנים עברו מאז עולם המחשוב האישי איבד מתמימותו ותוכנות זדוניות המותקנות במחשבים כנגד רצון המשתמשים הפכו מורכבות ובעלות מגוון רחב ביותר של מטרות. אם בעבר מפתחי הוירוסים היו מסוג של חומדי לצון או בעלי צורך לביטוי עצמי שלילי, הרי שכיום התוכנות הזדוניות משמשות למטרות חמורות בהרבה, החל מריגול תעשייתי וכלה בלוחמה אלקטרונית בין מדינות ולמעשה מהוות איום אסטרטגי על שלומם של מדינות.

באותה מידה שעושר הטכנולוגיות שמיקרוסופט מציעה מזה עשרות שנים, גרם לחברות רבות לשלב מערכות הפעלה Windows במערכות משובצות מחשב, כך גם הצטרפו איומי אבטחת המידע המוכרים מעולם המחשוב האישי למערכות אלו.

לעומת המחשב האישי שבדרך כלל מוגן באמצעות שם משתמש וסיסמה, התקנים ומכשירים רבים מיועדים לשימוש ציבור משתמשים אקראי והגנה על בסיס שם משתמש אינה רלוונטית.

שימוש רגיל במחשב המשובץ במכשיר, או מכונה כל שהיא, חושף אותו לסיכונים כגון שיבוש הפעולה, גישה לא מורשית למידע רגיש, להעתקת מידע ולעוד עשרות איומים המוכרים מעולם המחשוב האישי.

בנוסף לכך מכשירים רבים, מחוברים לרשת האינטרנט ומאפשרים גישה באמצעות חיבורי ה-USB ואמצעים אחרים, דבר שאף חושף אותם לאיומים מכל רחבי תבל.

בנוסף לכך, מערכת משובצת מחשב המחוברת הן לעולם החיצון דרך האינטרנט והן לרשת המקומית של הארגון, יכולה לחשוף את כל הארגון לסיכוני אבטחת מידע משמעותיים.

אם בעבר הרחוק די היה להתקין תוכנת אבטחת מידע של חברה מסוימת בכדי לתת מענה לאיומי אבטחת המידע, הרי שכיום על כל הצדדים שיש להם חלק בבניית מערכת המשובצת מחשב, לקחת חלק בבניית מודל אבטחת המידע של המערכת.

גיוס החומרה למטרות אבטחת מידע

בעבר הלא רחוק ולמעשה עד היום, רוב המחשבים כוללים מודל אתחול ושרותי מערכת בסיסיים המבוססים על תוכנה הצרובה בלוח האם (Firmware) בטכנולוגיה שראשיתה בשנת 1981, הלא הוא ה-BIOS. היות ומודל זה אינו נותן את המענה הדרוש, פותח מודל חלופי הנקרא כיום UEFI המאפשר בין יתר מאפייניו, לספק מענה לאבטחת מידע, עוד בטרם אותחלה מערכת ההפעלה, ראה תמונה 1.

בנוסף ל-EUFI, כבר משנת 2006, ניתן למצוא במחשבים רבים רכיב הקרוי TPM, שהוא למעשה מיקרופרוססור, המיועד לשמש כמנגנון ליצירת קוד הצפנה אשר ניתן להשתמש בו לשימושי אבטחת מידע רבים, החל בהצפנה של מידע על הדיסק הקשיח, דרך בקרה על שימוש ראוי בתוכנות ואינטגרציה של חומרה ותוכנה באופן שלא ניתן יהיה להפעיל את התוכנות על חומרה אחרת ושימושים נוספים בהם דרושה הצפנה חזקה הקושרת את החומרה לתוכנה. לצורך הפשטה ניתן לומר ש-TPM זה מנגנון דומה

ל-Smart Card, אך שהוא מותקן באופן קבוע על לוח האם.

אבטחת מידע ברמת מערכת הפעלה

הן חברת מיקרוסופט והן חברות תוכנה המתמחות באבטחת מידע עושות שימוש במודלים אלו על מנת לשפר את רמת אבטחת המידע ולספק מעגלי אבטחה נוספים למערכת.

במערכת הפעלה Windows ישנה טכנולוגיה הקרויה Bit Locker אשר משמשת להצפנת המידע בדיסק הקשיח ובהינתן שבלוח האם מורכב רכיב TPM, מערכת ההפעלה משתמשת ברכיב זה על מנת לקבל קוד הצפנה ובאמצעותו להצפין את הדיסק.

דיסק אשר הוצפן באמצעות רכיב TPM על לוח מחשב אחד, לא יוכל לעבוד על מחשב אחר אלא אם כן ידוע הקוד אשר שימש להצפנה.

פתרון של McAfee לאבטחת מידע

חברת McAfee שנמכרה מזה זמן לחברת אינטל, מציעה פתרונות אבטחת מידע מתקדמים המותאמים לכל מגזרי המחשוב ובכללם גם למחשוב המשובץ. למרות ש-Bitlocker נותן מענה ביישומים רבים, ישנם מקרים בהם דרושה רמת אבטחה מורכבת יותר ולכן McAfee פיתחה מוצר הנקרא McAfee Drive Encription ועושה שימוש גם היא בטכנולוגית ה-TPM לצורך הצפנה והגנה על המידע שבמחשב.

הרשאה להרצת יישומים

חברת מיקרוסופט מציעה פתרון הנקרא Applocker ומנגד חברת McAfee מציעה פתרון הנקרא Application control. בשני המקרים, מטרת פתרונות אלו היא למנוע מצב בו יישומים שאינם מורשים יוכלו לפעול על המחשב. ה-Applocker מגיע יחד עם מערכת ההפעלה ומתאים לדרישות אבטחה רבות כאשר לעומתה חברת McAfee מציעה את ה-Application Control בתשלום ואשר מציע פתרון אבטחה מקיף במקומות ישנן דרישות מתאימות.

איומי אבטחת מידע, רשימה שחורה ורשימה לבנה

בשנת 1986 נוצרו וירוסים אחדים על ידי אנשים פרטיים, כאשר בשנת 2014, כמות הוירוסים הנוצרת כל יום, לא ניתנת לספירה וחמור מכך הגופים שמייצרים וירוסים או תוכנות זדוניות אחרות הם גופים עתירי ידע וממון ואף ברמה של מדינות. מכיוון שכך, חברות המייצרות אנטי וירוסים שוקדות ימים ולילות לתת מענה לכל וירוס חדש שנוצר ומעדכנות את כל המחשבים ב”חיסונים” לאותם וירוסים, או במילים אחרות, מוסיפה את הוירוסים החדשים, לרשימה השחורה של התוכנות הזדוניות שהם מגנים מפניהם.

הבעיה במערכות משובצות מחשב שמרגע שהמוצר יצא את שערי המפעל, אין וודאות שתהיה דרך לעדכן את הרשימה השחורה ובכך לחשוף את המוצר לבעיות אבטחת מידע קשות.

אחד המאפיינים של מערכת משובצת מחשב היא בכך שכשהמוצר יוצא את שערי המפעל, לא יותקנו עליו יותר תוכנות ואלו שכבר הותקנו, יהיו אלו שיפעילו את המערכת לאורך כל חייה.

מכיוון שכך, ניתן ואף רצוי להשתמש בשיטת הגנה הפוכה. במקום להוסיף כל יום את הוירוסים החדשים לרשימה השחורה. מייצרים “רשימה לבנה”, כלומר, בגמר התקנת כל התוכנות של המערכת, מייצרים רשימה של כל התוכנות המותרות להרצה ו”סוגרים את הרשימה” ומעתה ואילך לא תוכל שום תוכנה אחרת לרוץ על המחשב, כולל כל וירוס ישן או חדש באשר הוא.

מעגלי אבטחה נוספים ברמת מערכת הפעלה

בשונה ממחשבים לשימושים כלליים אשר הגישה אליהם היא לאנשים מורשים בלבד אך למגוון תוכנות ויישומים אותם יכול המשתמש להתקין, במערכות משובצות מחשב שכיח הדבר הוא שהגישה לתוכנה עשויה להיות ציבורית וללא בקרה אך מנגד, השימוש במחשב יהיה מוגבל לשימושים מצומצמים וידועים מראש, כלומר לתוכנה ראשית שמשמשת את המערכת ואולי למספר תוכנות משנה מוגדרות וידועות מראש.

חברת מיקרוסופט, מציעה מזה מספר שנים, יכולות נוספות של מעגלי אבטחה למערכות ההפעלה בגרסאות האמבדד שלהם, אלא שכולם עד כה היו מערכות הפעלה מודולריות והגם שהיו תואמות למערכות ההפעלה הרגילות, אופן ההתקנה וההגדרה שלהן דרש התמחות מיוחדת ועקומה למידה גבוהה.

Windows Embedded 8.1

החל מגרסת מערכת הפעלה Windows 8.1, מיקרוסופט מציעה גם גרסה מיוחדת עבור מערכות משובצות מחשב וזו קרויה Windows 8.1 Embedded או בשמה הפורמלי Windows 8.1 pro Industry. מערכת הפעלה זו אינה מודולרית. היא מלאה וזהה למערכת הפעלה Windows 8.1 הרגילה, אלא שהיא כוללת מספר תוספות ייחודיות לעולם האמבדד בדומה לאלו שהיו בגרסאות האמבדד הקודמות אך משופרות ועם תוספות עדכניות לטכנולוגיות של היום.

בטרמינולוגיה של מיקרוסופט כונו יכולות אלו בעבר Embedded Enabling Features, אך כעת, בהתאמה לתכונות החדשות שנוספו ולצורך הוספת מעגלי אבטחה שונה הכינוי ומעתה משתמשים בטרמינולוגיה Lockdown Features כלומר, תכונות לנעילת מערכת ההפעלה מפני שימוש לא מורשה בתכונות מסוימות שניתנו לשימוש באופן טריוואלי במערכת הפעלה רגילה.

תכונות Lockdown של מערכת הפעלה Windows Embedded 8.1 Industry Pro

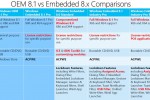

מערכת הפעלה Windows 8.1 עבור מערכות משובצות מחשב, מגיעה כאמור עם תכונות נוספות ועם תנאי רישיון המותאמים לתחום זה שהעיקרי שבהם הוא השימוש המוגבל ליישומי אמבדד ולא ליישומים כלליים. הטבלה המובאת בתמונה 2 מתארת את הגרסאות השונות אל מול מערכת הפעלה Windows 8.1 לשימושים כלליים המסופקים עם מחשבים רגילים, קרי רשיון OEM.

Assigned Access –

באמצעות אפשרות זו ניתן להגדיר כי למשתמש תהיה גישה לאפליקציה אחת בלבד והכלים כדי להגדיר ולנהל אפשרות זו מובנים במערכת ההפעלה. על מנת לבצע הגדרות ל-Assigned Access עליך להיכנס

ל-Setup an account for assigned access בהגדרות PC Settings

Dialog Filter –

כחלק אינטגרלי ממערכת ההפעלה, משתמשים נחשפים מידי פעם להודעות קופצות בדמות Message Box עם הודעות שונות של מערכת הפעלה. במערכות משובצות מחשב, בהן אין מקלדת ועכבר או לחילופין אין מעוניינים שהמשתמש ייחשף להודעות אלו, מאפשרת מערכת ההפעלה להעלימן או להגדיר כיצד יתנהגו.

Keyboard Filter –

במערכת שמיועדת לשימוש ציבורי הכוללת מקלדת, יש חשיפה לשימוש לא ראוי על ידי שימוש בצירופי מקשים שונים כגון CTRL + Alt + Del, או Alt+F4 וכו’. במערכת הפעלה זו ניתן להגדיר חסימת השימוש בצירופי מקשים שונים בכדי להקשיח את המערכת מפני שימוש לא מורשה. פונקציונליות זו פועלת גם על ה-On Screen Keyboard.

את ההגדרות מבצעים באמצעות תוכנת Embedded lockdown Manager הכלולה במערכת הפעלה.

Gesture Filter –

המונח Gesture מתייחס לתנועות ולפעולות שניתן לבצע על מסכי המגע כגון דפדוף, שינוי Zoom של תמונה, סיבוב מסך וכו’. באותה מידה שיש עניין לחסום משתמשים מפני שימוש בצירופי מקשים, במקרה של מערכת הכוללת מסכי מגע, יתכן ונרצה לחסום שימוש באחד או יותר מהפעולות שניתן לבצע באופן טבעי ב-Windows 8.1 על גבי מסך המגע.

Shell Launcher –

כשמתכננים מערכת משובצת מחשב כלשהיא, המצב הרצוי בדרך כלל הוא שעם סיום עליית מערכת ההפעלה, יופעל היישום שנכתב עבורה. באופן זה המשתמש יהיה מוגבל אך ורק לשימוש ביישום ולא בשאר יכולות מערכת ההפעלה באמצעות יישומי “שולחן העבודה”. מצב רצוי אף יותר הוא ששולחן העבודה לא יטען וכך לא תהיה כמובן אפשרות לגשת אליו וממילא יהווה הדבר גם חסכון במשאבי המחשב. ובכן, באמצעות ה-Shell Launcher מגדירים שבמקום “שולחן העבודה” יטען היישום שלך. אם כך, נשאלת השאלה, מה עושים כשכן רוצים להשתמש בשולחן העבודה למטרות תחזוקת מערכת ההפעלה. לשם כך ניתן להגדיר משתמשים שונים. משתמש ברירת המחדל יטעין את היישום ואם נכנסים למשתמש אחר, למשל administrator, ייטען שולחן העבודה ולא היישום.

עקרונית, ניתן להוסיף קוד ליישום שיאפשר באמצעות הגנת סיסמה למשל לבצע logoff ולאפשר למשתמש Administrator להכנס למערכת ההפעלה.

Toast Notification Filter –

בממשק המשתמש החדש של Windows 8.1 יש הודעות קופצות הנקראות Toast Notifications, ראה תמונה. באמצעות הכלי Toast Notification Filter המצורף למערכת הפעלה זו, ניתן לבצע הגדרות לגבי הופעת הודעות אלו והעלמתן.

USB Filter –

אחד הסיכונים הבולטים בדור הנוכחי של עולם איומי האבטחה למחשבים הוא כניסה של וירוסים ותוכנות זדוניות אחרות באמצעות USB DISK שהוכנס למחשב. באמצעות USB Filter ניתן לשלוט על איזה USB DISK ולאיזה PORT ומה רמת ההרשאה שתהיה לו. ה-USB Filter תומך תקנים USB 1.1, 2.0 3.0.

Unified Write filter –

למערכות הפעלה בגרסת אמבדד יש תכונות של הגנה מפני כתיבה יחודית. לאחר סיום התקנת כל התוכנות והדרייברים וביצוע כל ההגדרות והשינויים למערכת ההפעלה וליישום שלך, ניתן “לסגור” את הדיסק מפני כתיבה אך תוך כדי הקצאת שטח זיכרון שיתנהג באופן מדומה כחלק מהדיסק הקשיח. מעתה היישומים ומערכת ההפעלה יוכלו לרשום לדיסק ולבצע שינויים, אך למעשה שינויים אלו יכתבו לתוך שטח הזיכרון הנדיף שהוקצה למטרה זו כאשר לאחר כיבוי המחשב, השינויים ייעלמו. במערכת הפעלה Windows Embedded 8.1 יש שלוש צורות שונות של הגנה. הגנה על כל הדיסק, הגנה על בסיס קבצים, כלומר ניתן להגדיר אילו תיקיות או קבצים ישתתפו במנגנון זה והאחרון זה הגנה על הרגיסטרי.

Win8 App Launcher –

בנוסף ליכולת Shell Launcher שהוזכרה קודם, ניתן גם לבצע כניסה אוטומטית לאפליקציות של Windows 8.1 כאשר ניתן להגדיר מה יקרה אם יוצאים מהאפליקציה.האפשרויות הן, אתחול האפליקציה מחדש, אתחול המחשב, כיבוי המחשב, יציאה מהמשתמש, קרי logout.

סיכום

בחירת חומרה מבוססת EUFI, הכוללת רכיב TPM, תוך שימוש במערכת הפעלה Windows Embedded ותוכנת הצפנת מידע כגון Disk Encryption ותוכנה להגנה מפני הרצת יישומים לא מורשים, Application Control של חברת McAfee ושילוב כל המרכיבים יחד מהווים בסיס מוצק להקשחת מערכת משובצת מחשב מבוססת Windows.

המאמר פורסם באדיבות חברת Arrow OCS מפיצת Microsoft Windows Embedded ופתרונות אבטחת מידע של חברת McAfee.

דני מורים, אבי ורטהיימר הינם מומחים למערכות הפעלה Windows Embedded בחברת Arrow OCS.

- תמונה 1

- תמונה 2 ACPWE – Application Certification Program for Windows Embedded

- Block Pop up with Dialog Filter

- Keyboard Filter

- Gesture Filter

- Shell Launcher

- Toast Notification Filter